كيفية SSH إلى خادم يدعم IPv6؟ كيفية تكوين SSH (على الخادم أو الكمبيوتر الخاص بك) لقبول اتصالات IPv6؟ هذه هي أسئلة عميل وخادم SSH التي سنجيب عنها في هذا الدليل.

باختصار: لتحويل SSH إلى IPv6، (على أي نظام قائم على UNIX) استخدم الأمر التالي:

| اسم المستخدم ssh@خادمك_خادمك_ipv6 |

ولكن هناك أكثر من مجرد هذا الأمر البسيط.

لمعرفة المزيد تابع القراءة.

سترشدك هذه المقالة إلى إعداد SSH و IPv6 (في Ubuntu Linux)، حتى تتمكن من الحصول على اتصال آمن وفعال بالشبكة. سنغطي كل شيء من تثبيت وتهيئة SSH إلى تمكين IPv6 وإدارة تكوينات الشبكة. سنستعرض أيضًا بعض أوامر SSH الشائعة لشبكات IPv6، وملخص سريع لكيفية القيام بذلك في الأنظمة الأخرى وسنقدم لك بعض النصائح حول استكشاف الأخطاء وإصلاحها لمساعدتك في التعامل مع أي مشاكل قد تظهر.

جدول المحتويات

- إعداد SSH و IPv6 على Ubuntu

- تثبيت خادم SSH

- تكوين SSH

- الاتصال بالخادم عبر SSH

- تمكين IPv6 وتكوينه على Ubuntu

- التحقق من تهيئة Kernel IPv6

- تكوين شبكة IPv6

- إعدادات الأمان والشبكة لإعداد SSH IPv6

- أوامر SSH الشائعة وإدارة شبكة IPv6 المشتركة

- أوامر SSH الأساسية

- أوامر SSH IPv6 الأساسية

- أوامر SSH المتقدمة

- SSH إلى Ipv6 في أنظمة أخرى

- تهيئة SSH IPv6 في أجهزة Cisco

- SSH IPv6 في ويندوز و PowerShell.

- SSH IPv6 على نظام التشغيل macOS.

- الأسئلة الشائعة حول استكشاف الأخطاء وإصلاحها

- كلمات أخيرة

1. إعداد SSH و IPv6 على Ubuntu

إعداد قذيفة آمنة و IPv6 على Ubuntu يتضمن بعض الخطوات المهمة لضمان اتصال آمن وفعال بالشبكة. فيما يلي دليل شامل يشرح بالتفصيل كل خطوة، بما في ذلك التكوين والأوامر.

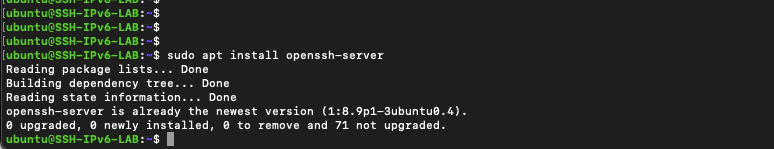

a. الخطوة 1: تثبيت خادم SSH

- افتح جهازك الطرفي وقم بتحديث قائمة الحزم الخاصة بك باستخدام:

| sudo apt update. |

- قم بتثبيت خادم OpenSSH مع (إذا كان مثبتًا بالفعل، سيتم إعلامك هنا):

| sudo apt apt install opensh-server |

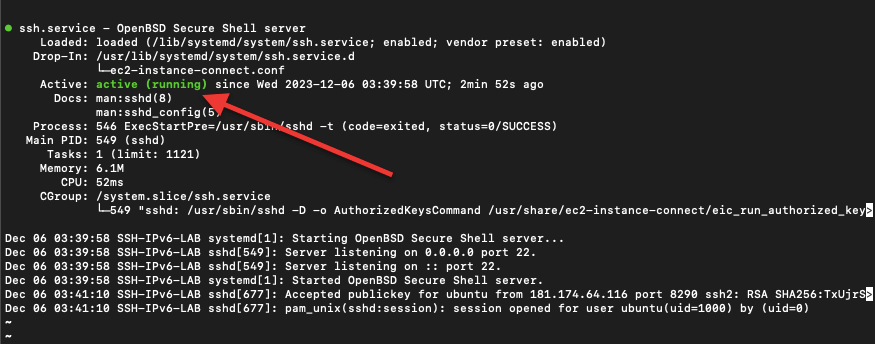

- بمجرد التثبيت، يجب أن تبدأ خدمة SSH تلقائيًا. للتحقق من حالتها، استخدم:

| sudo systemctl status ssh |

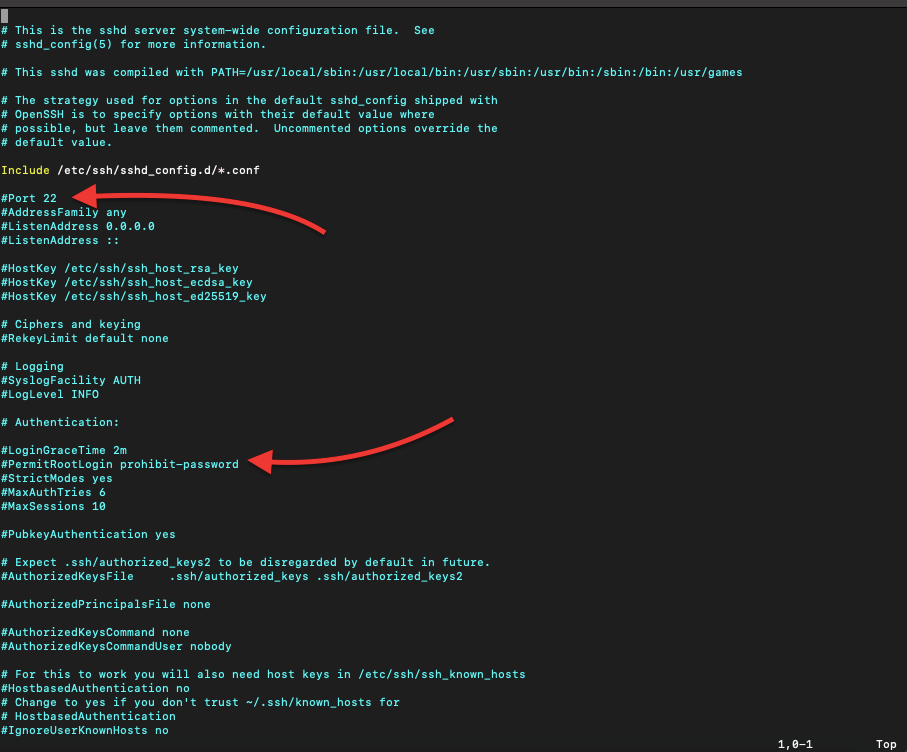

b. الخطوة 2: تكوين SSH (اختياري)

- ملف التكوين الرئيسي ل SSH هو /etc/ssh/sshd_config. قم بعمل نسخة احتياطية قبل التحرير:

| sudo cp /etc/ssh/sshd_config /etc/sshd/sshd_config.bak |

- افتح الملف للتحرير باستخدام:

| sudo nano /etc/ssh/sshd_config (أو sudo vi /etc/ssh/sshd_config) |

- يمكنك إجراء العديد من التغييرات هنا، مثل:

- تغيير منفذ SSH الافتراضي (المنفذ 22) إلى منفذ مخصص لمزيد من الأمان.

- تعطيل تسجيل الدخول إلى الجذر عن طريق تعيين PermitRootLogin لا.

- تقييد وصول SSH لمستخدمين محددين باستخدام اسم المستخدم AllowUsers.

- بعد إجراء التغييرات، احفظ واخرج من المحرر (CTRL+X، ثم Y، ثم Enter).

- أعد تشغيل خدمة SSH لتطبيق التغييرات:

| sudo systemctl إعادة تشغيل النظام ssh |

c. الخطوة 3: الاتصال بالخادم الخاص بك عبر SSH

- من جهاز آخر، استخدم:

| ssh اسم المستخدم@your_server_ip الخاص بك |

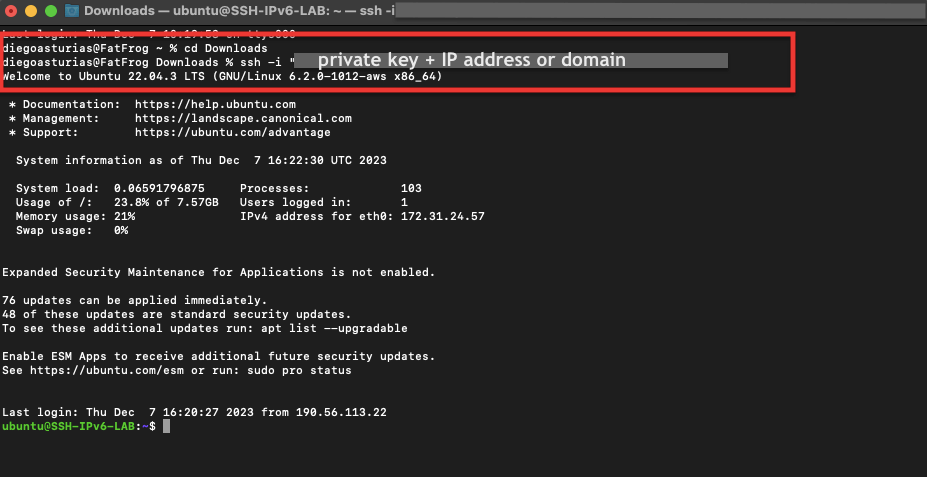

- على سبيل المثال، من جهاز macOS الخاص بنا، سنقوم على سبيل المثال بالدخول إلى جهاز Ubuntu Linux "IPv6-SSH-LAB" (وهو في الحقيقة جهاز AWS EC2 موجود عن بُعد في الولايات المتحدة)

- سنستخدم اسم المستخدم الافتراضي "ubuntu" واسم مجال الخادم. بالإضافة إلى ذلك ولأسباب أمنية (بدلاً من استخدام كلمة مرور) سنستخدم ملف مفتاح خاص، وهو موجود على حاسوبنا المحلي.

- أولاً، حدد موقع نفس المجلد الذي يوجد فيه المفتاح الخاص، ثم قم بتنفيذ الأمر التالي:

| ssh -i "name_of_private_key.pem" اسم المستخدم@domain_of_of_server |

ملاحظة: يحدد الخيار -i في أمر SSH ملف الهوية (المفتاح الخاص) المستخدم للاتصال. لذا، استخدم هذا الخيار، فقط عندما تستخدم ملف مفتاح خاص للاتصال بـ ssh إلى IPv6 أو IPv4 أو مجال.

لقد قمنا بتكوين البروتوكول في الخادم الخاص بنا، ولكن من المحتمل ألا يكون IPv6 ممكّنًا أو حتى مهيئًا. سنقوم بذلك في القسم التالي.

2. تمكين IPv6 وتكوينه على Ubuntu

سيرشدك هذا القسم إلى تمكين وتكوين IPv6 على Ubuntu. سنغطي كيفية التحقق من IPv6 وتمكينه في النواة، وإعداد شبكة IPv6، وتنفيذ تدابير الأمان الرئيسية لتكوين شبكة آمنة. ستضمن الخطوات التالية أن يكون خادمك جاهزاً وآمناً ل IPv6.

a. الخطوة 1: التأكد من تمكين IPv6 في النواة

ملاحظة: من المهم أيضًا ملاحظة أنه حتى لو تم تمكين IPv6 على مستوى النواة (وهو غالبًا ما يكون افتراضيًا في توزيعات لينكس الحديثة)، فإنه لا يزال يتطلب تكوينًا مناسبًا للشبكة وعنوان IPv6 من شبكتك أو مزود خدمة الإنترنت لديك ليكون جاهزًا للعمل بشكل كامل.

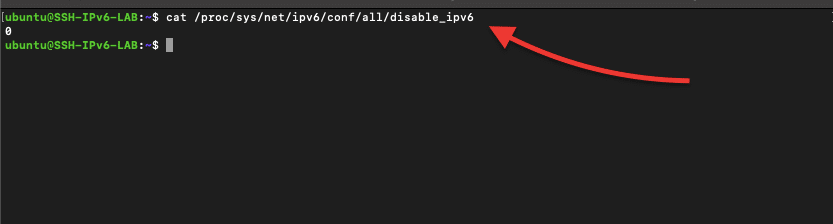

- تحقق مما إذا كان IPv6 ممكّنًا باستخدام cat /proc/sys/net/ipv6/conf/all/disable_ipv6.

- إذا أرجع 0، يتم تمكين IPv6.

- إذا أرجع 1، يتم تعطيل IPv6.

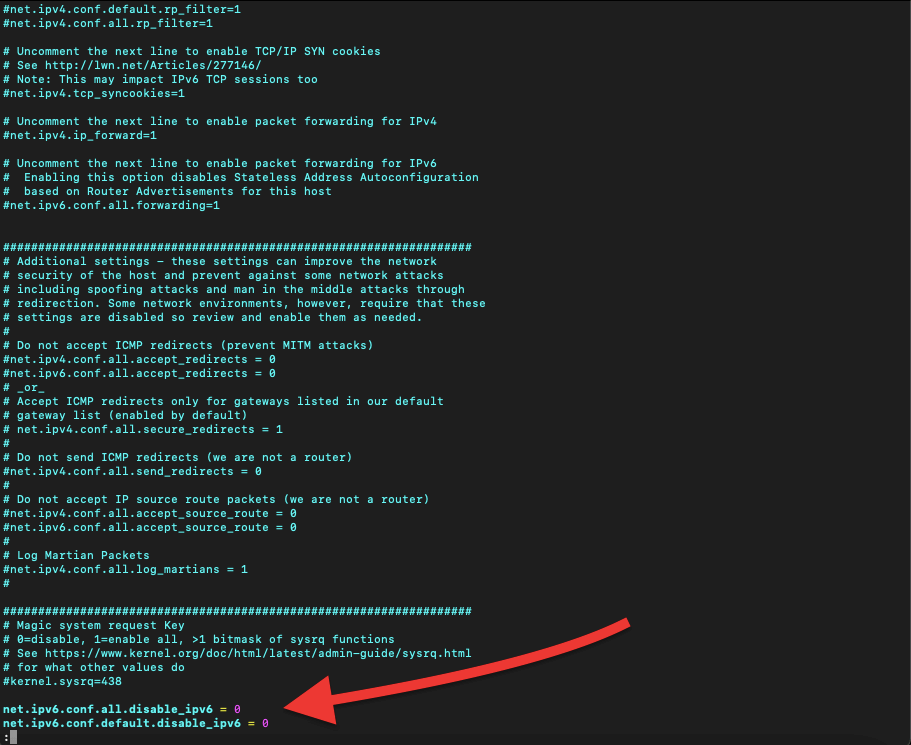

- قم بتمكينه عن طريق تحرير /etc/sysctl.conf:

| sudo nano /etc/sysctl.conf (أو sudo vi /etc/sysctl.conf) |

- أضف الأسطر التالية في نهاية الملف:

| net.ipv6.conf.all.disable_ipv6 = 0 net.ipv6.conf.default.disable_ipv6 = 0 |

- احفظ واخرج من المحرر.

- تطبيق التغييرات مع:

| sudo sysctl -p |

b. الخطوة 2: تكوين شبكة IPv6

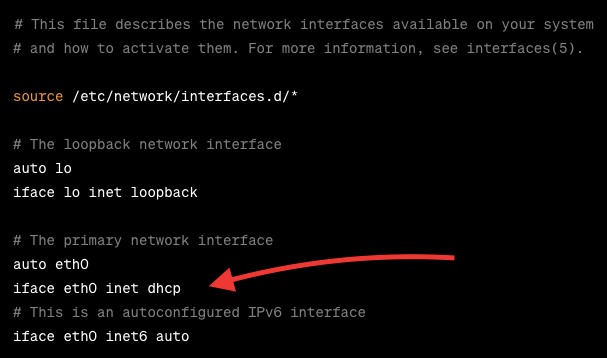

- افتح ملف تكوين واجهة الشبكة:

| sudo nano /etc/network/interfaces (أو sudo vi /etc/network/interfaces) |

- قد تشاهد إعدادات IPv4 الخاصة بك تحت iface eth0 inet dhcp (أو ما شابه).

- بالنسبة لعناوين IPv6 الثابتة، أضف ما يلي (استبدلها بالتفاصيل الخاصة بك):

| iface eth0 inet6 ثابت عنوان YOUR_IPV6_ADDRESS الخاص بك قناع الشبكة الخاص بك_IPV6_NETMASK البوابة بوابتك_IPV6_GATEWAY الخاص بك |

- بالنسبة ل DHCPv6، ما عليك سوى إضافة:

| IFACE eth0 inet6 dhcp |

- احفظ واخرج من المحرر.

- أعد تشغيل خدمة الشبكة:

| sudo systemctl systemctl إعادة تشغيل الشبكات |

هل تريد معرفة المزيد عن DHCPv6؟ تحقق من الدليل المطلق لـ DHCPv6.

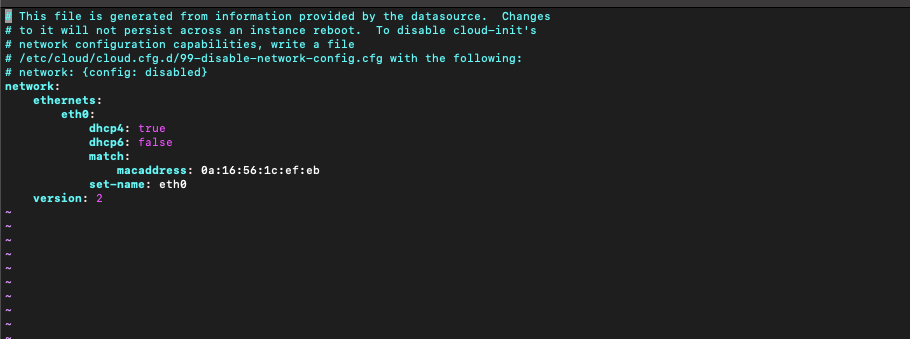

ملاحظة: إذا كنت تستخدم نظام أوبونتو الحديث، خاصةً أي نظام يعمل بنظام Ubuntu 16.04 LTS والإصدارات الأحدث، فإن تكوين الشبكة عادةً ما يتم التعامل معه بواسطة netplan، بدلاً من ملف /etc/network/interfaces التقليدي. عادةً ما توجد ملفات تكوين netplan في /etc/netplan/. يمكن أن تختلف أسماء الملفات ولكنها غالباً ما تنتهي بـ .yaml. وقم بتحرير تكوين Netplan باستخدام أي محرر نصوص.

c. الخطوة 3. ضع في اعتبارك الأمان وتكوين الشبكة لإعداد SSH IPv6 الخاص بك.

عندما تقوم بإعداد SSH و IPv6 على الخادم الخاص بك، من المهم أن تتأكد من وجود تدابير أمنية قوية وتكوينات شبكة فعالة.

ستركز هذه الخطوة على أفضل الممارسات لتحسين أمان الإعداد، بالإضافة إلى ضمان تشغيل شبكتك بسلاسة. اعتبر هذه الإرشادات أو أفضل الممارسات التي ستساعدك على حماية خادمك من التهديدات المحتملة وضمان أداء شبكتك بشكل موثوق.

- قم بتحديث البرامج بانتظام: حافظ على تحديث خادم Ubuntu الخاص بك باستخدام "sudo apt update & sudo apt upgrade".

- استخدام المصادقة المستندة إلى المفتاح: بالنسبة ل SSH، تفضل المصادقة المستندة إلى المفتاح على كلمات المرور لمزيد من الأمان.

- تكوين جدار الحماية: قم بإعداد جدار حماية (مثل UFW) للتحكم في حركة المرور الواردة والصادرة.

- سجلات المراقبة: تحقق بانتظام من السجلات في /var/log/auth.log ل SSH و /var/log/syslog لأنشطة النظام العامة.

- تعطيل الخدمات غير المستخدمة: تعطيل أي خدمات أو منافذ غير مستخدمة.

- نسخ احتياطية منتظمة: تأكد من أن لديك نظام نسخ احتياطي للتكوين والبيانات الهامة.

باتباع هذه الخطوات، يمكنك إعداد SSH و IPv6 بفعالية على خادم Ubuntu الخاص بك، مما يضمن تكوين شبكة آمنة وفعالة على حد سواء.

تعمق في مستقبل اتصالات SSH مع IPv6 في RapidSeedbox. ?

تعزيز أمان SSH المحسّن مع IPv6.

اتصال عالمي خالٍ من المتاعب.

دعم الخبراء على مدار الساعة طوال أيام الأسبوع.

استضافة مرنة مع خطاب التوريد.

تسعير واضح واسترداد الأموال خلال 48 ساعة.

هل أنت جاهز للترقية؟

————

3. أوامر SSH الشائعة وإدارة شبكة IPv6 المشتركة

a. أوامر SSH الأساسية لإدارة خوادم لينكس.

غالبًا ما يتضمن العمل مع خوادم Linux استخدام SSH للإدارة عن بُعد. فيما يلي بعض أوامر SSH الشائعة الضرورية لإدارة الخادم:

أ.1 أوامر SSH الأساسية

فيما يلي أوامر SSH "اليومية" الأساسية التي تسمح لك بالاتصال بخادم، ونسخ الملفات منه وإليه (باستخدام بروتوكول SCP)، ونقل الملفات أو الدلائل بأمان (باستخدام بروتوكول SFTP).

- الاتصال بخادم.

| اسم المستخدم ssh@server_IP |

- نسخ الملفات إلى الخادم:

| scp /path/to/local/file username@server_ip:/path/to/remote/directory |

- نسخ الملفات من الخادم:

| scp اسم المستخدم@server_ip:/path/to/remote/file/path/to/local/directory |

- نقل الملفات/الدلائل بأمان: استخدم الأمر التالي.

| اسم المستخدم sftp@server_IP |

أ.2 أوامر SSH IPv6 الأساسية:

عند العمل مع IPv6، فإن الأوامر هي نفسها بشكل أساسي، ولكنك تحتاج إلى تنسيق عناوين IPv6 بشكل صحيح. إليك كيفية تكييف أوامر SSH الموضحة سابقًا:

- الاتصال بخادم باستخدام IPv6 عبر SSH:

| اسم المستخدم sftp@server_IP Example: ssh username@[2001:0db8:85a3:0000:0000:8a2e:0370:7334] |

- نسخ الملفات من وإلى الخادم باستخدام IPv6:

| إلى الخادم: scp /path/to/local/file/ملف username@[ipv6_address]:/path/to/remote/directory من الخادم: scp اسم المستخدم@[ipv6_address]:/path/to/remote/file /path/to/local/irectory |

- نقل الملفات/الدلائل بأمان باستخدام IPv6:

| اسم المستخدم sftp@[ipv6_address] |

أ.3 أوامر SSH متقدمة

يوفر SSH أكثر من مجرد اتصال أساسي لإدارة الخوادم المتطورة. ويمكنه أيضًا إنشاء مفاتيح SSH للوصول الآمن دون كلمات مرور، ونسخ هذه المفاتيح إلى خادمك لسهولة تسجيل الدخول، وتنفيذ الأوامر عن بُعد، وإعداد نفق أو إعادة توجيه المنفذ لنقل البيانات بشكل آمن.

تعزز هذه الأوامر المتقدمة الأمان وتمنحك المزيد من الطرق للتفاعل مع خوادمك.

- توليد مفاتيح SSH:

| ssh-keygen -t rsa |

- نسخ مفتاح SSH إلى الخادم:

| ssh-copy-id اسم المستخدم@server_ip |

- تنفيذ أمر عن بعد:

| ssh اسم المستخدم@server_ip 'الأمر' |

- نفق SSH/إعادة توجيه المنافذ:

| محلي: sshsh -L -L local_port:destination_server_ip:remote_port username@ssh_server_ip عن بعد: ssh -R -R remote_port:local_server_ip:local_port username@ssh_server_ip |

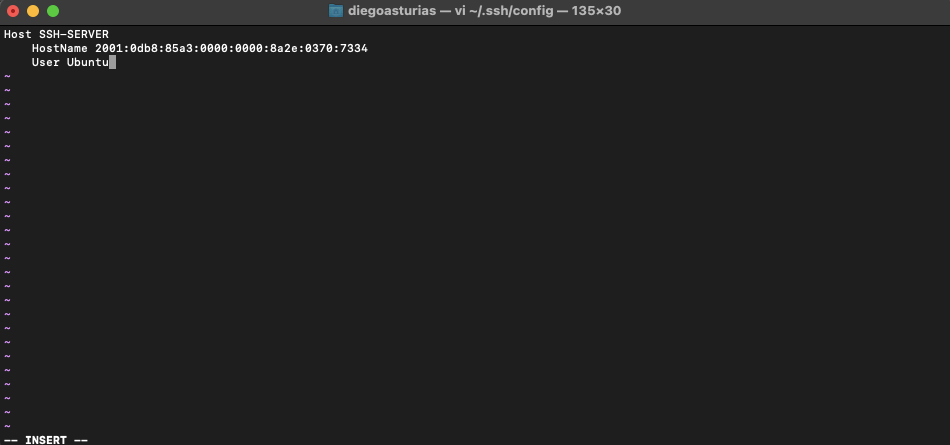

b. نصائح إضافية لـ SSH IPv6

يمكنك تحديد عنوان بروتوكول إنترنت v6 في ملف تهيئة SSH (~/.ssh/config) لتسهيل إدارة الاتصال. قد لا يكون هذا الملف موجودًا بشكل افتراضي، ولكن يمكنك إنشاؤه أو تحريره إذا كان موجودًا بالفعل.

- في المحرر، يمكنك تحديد إدخال لخادمك باستخدام عنوان IPv6 الخاص به. إليك مثال على ذلك:

| مضيف خوادمي HostName 2001:0db8:85a3:0000:0000:8a2e:0370:7334 اسم المستخدم |

- احفظ الملف وأغلقه.

ملاحظة: يمكنك إضافة العديد من التوجيهات الإضافية في ملف تهيئة SSH (~/.ssh/config) لتبسيط إعدادات الاتصال، بما في ذلك تحديد ملف مفتاح خاص (الذي استخدمناه سابقًا للاتصال بخادم SSH الخاص بنا). ومع ذلك، من المهم ملاحظة أنه لا يمكنك تحديد كلمات المرور مباشرة في ملف تكوين SSH لأسباب أمنية. صُمم SSH لتثبيط الترميز الصلب لكلمات المرور وتشجيع طرق أكثر أمانًا مثل المصادقة المستندة إلى المفتاح.

- استبدل "myserver" باسم مستعار لخادمك، 2001:0db8:85a3:0000:0000:0000:8a2e:0370:7334 بعنوان IPv6 الفعلي لخادمك، واسم المستخدم باسم مستخدم SSH الخاص بك على هذا الخادم.

- تذكر، يمكنك ضغط عناوين IPv6 لجعلها أسهل في التذكر والكتابة (قواعد ضغط IPv6)

- الاتصال بالخادم: الآن، يمكنك الاتصال بالخادم الخاص بك ببساطة عن طريق كتابة: ssh 'myserver' أو في حالتنا ssh SSH-SERVER

الملاحظة 1: إذا كنت تستخدم نصوصًا برمجية لأتمتة المهام (مثل، SSH IPv6 تلقائيًا)، تأكد من التعامل مع عناوين IPv6 وتنسيقها بشكل صحيح.

الملاحظة 2: تأكد من تهيئة جدار الحماية الخاص بك للسماح بمرور SSH عبر IPv6 إذا كنت تعمل في بيئة مزدوجة الحزمة.

4. إعداد SSH لـ IPv6 على أنظمة أخرى.

سيتناول هذا القسم خصوصيات وعموميات تكوين SSH عبر IPv6 على منصات مختلفة، بما في ذلك أجهزة Cisco وأنظمة Windows (باستخدام PowerShell) و MacOS.

a. تكوين SSH IPv6 في أجهزة Cisco

توفر Cisco دعمًا قويًا لـ IPv6 عبر أجهزتها. يعد تكوين SSH لـ IPv6 على موجهات ومحولات Cisco خطوة أساسية في ضمان الإدارة الآمنة عن بُعد في شبكة حديثة. فيما يلي دليل سريع حول كيفية تكوين SSH IPv6 لـ Cisco.

ملاحظة: قبل تكوين SSH، من الضروري تمكين IPv6 على جهاز Cisco الخاص بك. يمكن القيام بذلك باستخدام الأمر "ipv6 unicast-routing" في وضع التكوين العام.

- إعداد SSH لـ IPv6

- لتمكين SSH على جهاز Cisco، تحتاج أولاً إلى تعيين اسم المضيف واسم المجال.

- قم بإنشاء مفاتيح RSA المطلوبة ل SSH باستخدام الأمر 'crypto key generate rsa'.

- قم بتمكين SSH وحدد الإصدار (يفضل الإصدار 2) باستخدام الأمر 'ip ssh الإصدار 2'.

- قم بتكوين إعدادات "خط vty" لاستخدام SSH وتحديد الوصول إلى عنوان IP.

- الوصول إلى SSH عبر عنوان IPv6

- تعيين عنوان IPv6 لواجهة الجهاز والتأكد من إمكانية الوصول إليه عبر الشبكة.

- اتصل بجهاز Cisco باستخدام عميل SSH، مع تحديد عنوان IPv6.

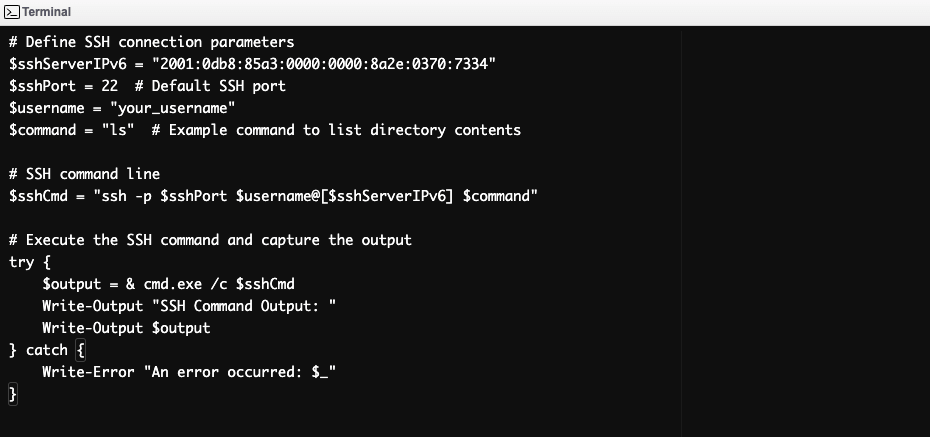

b. SSH IPv6 في ويندوز وPowerShell.

SSH إلى IPv6 ليس فقط لأجهزة Cisco أو Linux. فمع تزايد الاعتماد على هذا البروتوكول، سيحتاج مستخدمو ويندوز، من مسؤولي الشبكة إلى المطورين، إلى معرفة كيفية استخدام SSH عبر هذا البروتوكول. بالإضافة إلى ذلك، باستخدام PowerShell، وهي أداة لا تقدر بثمن لبرمجة مهام الشبكة وأتمتة مهام الشبكة، يمكنك أتمتة اتصالات SSH وإدارتها بسلاسة.

ب.1 تشغيل SSH IPv6 في ويندوز.

- عميل Windows SSH SSH Client:

- تأتي الإصدارات الحديثة من ويندوز 10 وويندوز سيرفر مزودة بعميل SSH مدمج، مما يسمح للمستخدمين بإنشاء اتصالات SSH باستخدام عناوين IPv6 بسهولة.

- لاستخدام SSH، افتح PowerShell أو موجه الأوامر واستخدم صيغة SSH القياسية، مع تحديد عنوان IPv6 بين قوسين، مثل "ssh اسم المستخدم @[IPv6_Address].

- عملاء SSH SSH من طرف ثالث: للحصول على تجربة أكثر ثراءً بالميزات، يمكن استخدام عملاء الطرف الثالث مثل PuTTY. يدعم PuTTY عناوين IPv6، مما يسمح بالاتصال بخوادم SSH المهيأة باستخدام IPv6.

- إعداد الشبكة لـ SSH عبر IPv6 تأكد من تهيئة جهازك الذي يعمل بنظام ويندوز بشكل صحيح ل IPv6. يتضمن ذلك الحصول على عنوان صالح والتأكد من أن إعدادات الشبكة وجدار الحماية تسمح بمرور SSH عبر IPv6.

ب.2 استخدم PowerShell لإدارة اتصالات SSH IPv6.

- وحدة PowerShell SSH Module: يحتوي Windows PowerShell 6.0 والإصدارات الأحدث على دعم أصلي لإعادة التموضع المستند إلى SSH. وهذا يعني أنه يمكنك استخدام PowerShell لإنشاء اتصالات SSH، بما في ذلك عناوين بروتوكول الإنترنت v6.

- برمجة اتصالات SSH البرمجة النصية: يمكن استخدام PowerShell للبرمجة النصية لعملية اتصال SSH بالأجهزة التي تحتوي على عناوين IPv6. يتضمن ذلك أتمتة إجراءات تسجيل الدخول وتنفيذ الأوامر عن بُعد ومعالجة استرجاع البيانات أو تغييرات التكوين عبر SSH.

فيما يلي مثال على برنامج PowerShell النصي لهذا الغرض. يقوم البرنامج النصي PowerShell هذا بأتمتة اتصال SSH بخادم باستخدام عنوان IPv6. يقوم بإنشاء وتنفيذ أمر SSH، وتشغيل أمر محدد، والتقاط المخرجات. تم تصميم النص البرمجية للعمل في بيئات ذات وصول SSH بدون كلمة مرور.

c. SSH IPv6 على نظام التشغيل Mac

كما يوفر نظام MacOS، المعروف بقدراته الشبكية القوية، دعمًا شاملاً لـ SSH مع IPv6.

- استخدم المحطة الطرفية لاتصالات SSH IPv6: يمكن أن تتعامل محطة MacOS الطرفية مع مثل هذه الاتصالات بشكل أصلي، مما يسمح بجلسات سلسة. الصيغة مشابهة لأنظمة يونكس الأخرى: "ssh اسم المستخدم@[IPv6_Address]"

- تكوين SSH لـ IPv6:

- يتيح نظام MacOS تكوينات SSH المتقدمة من خلال ملف ~/.ssh/config. يمكنك تحديد عناوين IPv6 في هذا الملف لسهولة إدارة الاتصال.

- يمكن أيضًا تحديد إعدادات SSH المتقدمة، بما في ذلك مصادقة المفتاح ومواصفات المنفذ، في ملف التكوين هذا لاتصالات بروتوكول الإنترنت v6.

- إعدادات الشبكة وجدار الحماية: لضمان نجاح الاتصالات عبر بروتوكول IPv6، تحقق من إعداد شبكة جهاز Mac الخاص بك بشكل صحيح ل IPv6. بالإضافة إلى ذلك، تحقق من إعدادات جدار الحماية للتأكد من عدم حظر حركة مرور SSH عبر IPv6.

5. الأسئلة الشائعة حول استكشاف الأخطاء وإصلاحها.

a. لماذا لا يمكنني الاتصال بالخادم الخاص بي عبر SSH باستخدام عنوان IPv6 الخاص به؟

إذا لم تتمكن من الاتصال باستخدام عنوان IPv6، تحقق من تكوين عنوان الخادم بشكل صحيح. بالإضافة إلى ذلك، تأكد من أن كلاً من العميل والخادم يدعمان IPv6. بالإضافة إلى ذلك، تأكد من عدم وجود جدار حماية يحظر حركة مرور SSH على IPv6. علاوة على ذلك، تأكد من أن الخادم يستمع على عنوان IP (تحقق باستخدام netstat -tuln | grep ssh).

b. كيف يمكنني حل خطأ "يتعذر الوصول إلى الشبكة" عند استخدام SSH مع IPv6؟

يشير هذا الخطأ عادةً إلى وجود مشكلة في التوجيه. تأكد من ذلك:

- لدى كل من العميل والخادم عناوين IPv6 صالحة.

- تم تكوين شبكتك بشكل صحيح لـ IPv6.

- لا توجد مشكلة في اتصال IPv6 بين العميل والخادم.

c. لماذا تنتهي مهلة جلسة SSH الخاصة بي عند الاتصال عبر IPv6؟

يمكن أن تحدث مهلات SSH بسبب مشاكل في الشبكة أو تكوين SSH غير صحيح. لاستكشاف الأخطاء وإصلاحها اتبع هذه الخطوات على عميل وخادم SSH:

- تحقق من اتصال IPv6 الخاص بشبكتك.

- اضبط ServerAliveInterval في تكوين عميل SSH الخاص بك.

- تأكد من عدم ضبط تكوين SSH الخاص بالخادم (/etc/ssh/sshd_config) على قطع جلسات العمل الخاملة بسرعة كبيرة.

d. ما هي بروتوكولات الأمان المتقدمة وطرق التشفير التي يدعمها SSH؟

يدعم SSH العديد من خوارزميات التشفير مثل AES و Blowfish و 3DES لنقل البيانات بأمان. بالإضافة إلى ذلك، يستخدم RSA و DSA و ECDSA لتبادل المفاتيح والمصادقة. لتعزيز الأمان، يوصى باستخدام خوارزمية Ed25519 لتوليد مفاتيح SSH.

e. ما هي الطريقة الأكثر أمانًا وملاءمة من المصادقة بكلمة مرور؟

يعد استخدام مفاتيح SSH للمصادقة أكثر أمانًا وملاءمة من كلمات المرور. توفر مفاتيح SSH طريقة أكثر أمانًا لتسجيل الدخول إلى الخادم وتساعد على أتمتة عملية تسجيل الدخول دون التضحية بالأمان.

f. كيف يمكنني تكوين عنوان IPv6 على خادم Ubuntu للوصول إلى SSH؟

في Ubuntu، قم بتحرير ملف تكوين netplan (عادةً في /etc/netplan/) لإضافة عنوان IPv6 والشبكة الفرعية والبوابة. قم بتطبيق التغييرات باستخدام تطبيق "sudo netplan"، وتأكد من أن خادمك يستمع على عنوان IPv6.

g. ماذا أفعل إذا واجهت خطأ "وسيطة غير صالحة" عند استخدام SSH مع IPv6؟

يحدث خطأ "الوسيطة غير صالحة" عادةً إذا كان تنسيق عنوان IPv6 غير صحيح أو تم إدخاله بشكل غير صحيح. تأكد من تنسيق عنوان IPv6 بشكل صحيح. على سبيل المثال: ssh اسم المستخدم@[2001:db8::1234]. تحقق أيضًا من أن العنوان صالح ومخصص للمضيف الذي تحاول الاتصال به.

h. كيف يمكنني حل خطأ "لا يوجد مسار إلى المضيف" في SSH عبر IPv6؟

يشير الخطأ "لا يوجد توجيه إلى المضيف" إلى وجود مشكلة في التوجيه. تحقق من تكوين الشبكة للتأكد من إعداد المسار إلى عنوان IPv6 الخاص بالخادم بشكل صحيح. تأكد من أن كلاً من العميل والخادم لديهما عناوين IPv6 صالحة ويمكن الوصول إليها. بالإضافة إلى ذلك، تأكد من تكوين أي موجهات وسيطة أو جدران حماية للسماح بنقل بيانات IPv6 إلى الوجهة.

i. ماذا يعني خطأ "المنفذ 22: وسيطة غير صالحة" في SSH عبر IPv6؟

عادةً ما يشير الخطأ "المنفذ 22: وسيطة غير صالحة" إلى وجود مشكلة في تنسيق أمر SSH. يتعلق هذا بشكل خاص بكيفية تحديد عنوان IPv6. تأكد من تنسيق العنوان بشكل صحيح وعدم وجود أخطاء في بناء الجملة في أمر SSH الخاص بك. على سبيل المثال، الصيغة الصحيحة هي ssh اسم المستخدم@[2001:db8::2001:1234].

6. كلمات ختامية.

لقد قدم هذا الدليل بعناية أساسيات تكوينات SSH و IPv6 بدءًا من أساسيات التثبيت إلى الجوانب المعقدة للإعداد المتقدم. من خلال اتباع هذه الممارسات، ستتمكن، ليس فقط من الاتصال عبر SSH بخوادمك عبر SSH، ولكن أيضًا لإنشاء بنية تحتية قوية وعالية الأداء للشبكة.

نأمل أن تجد هذا الدليل مفيداً وغنياً بالمعلومات. وتذكر أن السماء هي الحد الأقصى. لذا علينا أن نستمر في التعلم!

لتوسيع معرفتك حول عنونة IPv6، راجع منشورات المدونة التالية التي تحتوي على معلومات قيمة وذات صلة.

0التعليقات