اليوم، يعد كشط الويب والزحف على الويب أمرًا ضروريًا لاستخراج البيانات وتحليلها. وقد أحدث الإصدار الأخير من بروتوكول الإنترنت IPv6 ثورة في هذه العمليات.

لهذا السبب، سأوضح لك كيفية القيام بما يلي استخدام IPv6 لكشط الويب والزحف. سترى كيف يتم ذلك، وما هي الفوائد، وما هي التحديات التي قد تواجهها، والأهم من ذلك - كيفية التعامل معها.

جدول المحتويات

- TL: DR كشط الويب والزحف على الويب

- كشط الويب والزحف باستخدام IPv6 - كيف يتم ذلك؟

- فوائد استخدام IPv6 لكشط الويب والزحف على الويب

- التحديات المحتملة عند كشط الويب والزحف باستخدام IPv6

- استخدام IPv6 لكشط الويب - حالات الاستخدام

- كلمات ختامية

1. TL: DR كشط الويب والزحف على الويب

كشط الويب يشير إلى عملية استخراج البيانات من مواقع الويب، بينما يتصفح الزحف على الويب بانتظام الويب بحثًا عن المعلومات المفهرسة حديثًا.

2. كشط الويب والزحف باستخدام IPv6 - كيف يتم ذلك؟

لكشط الويب بشكل فعال، باستخدام وكلاء IPv6 أمر بالغ الأهمية. فهي تساعد في تجاوز القيود المستندة إلى بروتوكول الإنترنت والحفاظ على إخفاء الهوية، وهو أمر ضروري للكشط.

a. المتطلبات الأساسية

قبل أن تبدأ، تأكد من أن أدوات الكشط الخاصة بك جاهزة ل IPv6. هذا التوافق ضروري لاستخراج البيانات بسلاسة.

قم بتوزيع ميزانية الزحف:

باستخدام مجموعة متنوعة من عناوين IPv6 سيقلل بشكل كبير من الحظر المحتمل الذي تفرضه مواقعك الإلكترونية المستهدفة.

b. الإعداد

- اختر أداة مناسبة لكشط الويب: اختر أداة أو برنامجاً متوافقاً مع IPv6. بعض الخيارات الأكثر شيوعًا هي مكتبات Python مثل سكرابي و حساء جميل.

- التوافق مع IPv6: تأكد من أن اتصالك بالإنترنت جاهز لـ IPv6. اتصل بمزود خدمة الإنترنت الخاص بك إذا كنت غير متأكد من اتصال IPv6 الخاص بك.

c. الحصول على وكلاء IPv6

تخفي البروكسي عنوان IP الخاص بك، مما يساعدك على تجاوز قيود المواقع الإلكترونية وتجنب الحظر. وكلاء IPv6 توفر مجموعة واسعة من عناوين IP، مما يجعلها مثالية للكشط.

- تحديد مزود وكيل: اختر مزوداً يقدم بروكسيات IPv6 موثوقة. ضع في اعتبارك عوامل مثل التكلفة والسرعة وإخفاء الهوية. يمكن أن تكون البروكسيات HTTP أو بروكسيات.

- تكوين البروكسي الخاص بك: قم بإعداد الوكيل في أداة الكشط الخاصة بك. يتضمن هذا عادةً إدخال عنوان الوكيل والمنفذ في إعدادات أداتك. ومع ذلك، هذه الخطوات هي مجرد خطوات أساسية مطلوبة لمعظم الأدوات. يجب عليك استشارة وثائق أداتك أو مزود البروكسي الخاص بك لدمجها بسلاسة.

d. إعداد برنامجك النصي للكشط

- الترميز الأساسي: اكتب نصًا برمجيًا يرسل طلبات إلى الموقع المستهدف ويحلل HTML الذي تم إرجاعه بحثًا عن البيانات. إذا كنت تستخدم Python، يمكنك الرجوع إلى هذا دليل إنشاء البرامج النصية لكشط النصوص وتحليلها.

- جافا سكريبت التعامل: بالنسبة للمواقع ذات الجافا سكريبت الثقيلة، فكِّر في استخدام أدوات مثل السيلينيوم أو محرك الدمىوالتي يمكنها عرض JavaScript مثل المتصفح تمامًا.

e. تشغيل المكشطة

- ابدأ بالتشغيل التجريبي: في البداية، قم بإجراء اختبارات على نطاق صغير لضمان عمل المكشطة على النحو المنشود. راقب الأداء وعدّل النص البرمجي إذا لزم الأمر.

- احترام قواعد الموقع الإلكتروني: هذا غني عن القول، ولكن تحقق دائمًا من موقع الويب

الروبوتات.txtواتباع إرشاداتها لتجنب المشاكل القانونية المحتملة.

f. إدارة البيانات التي تم الحصول عليها

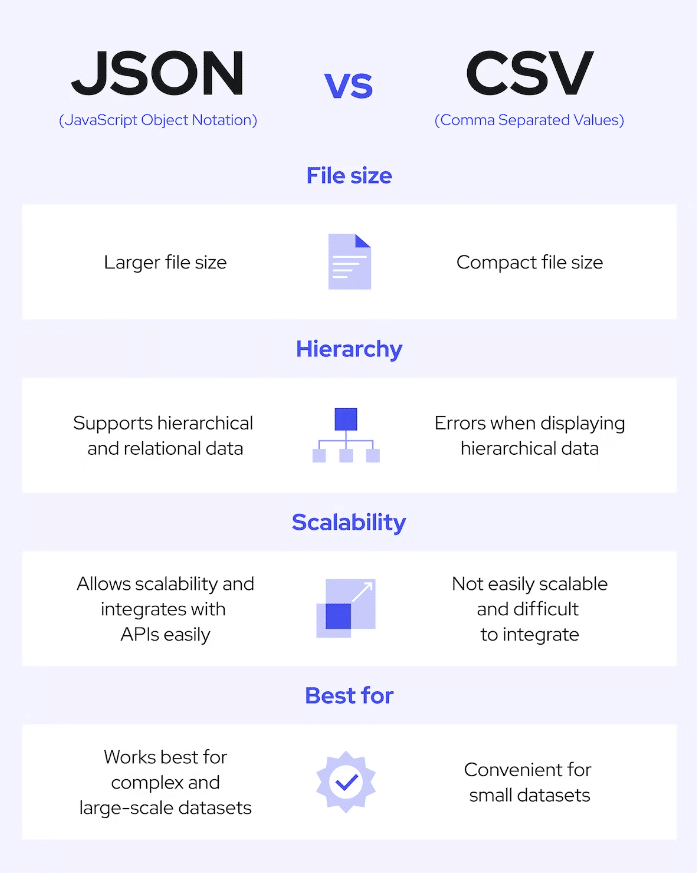

- تخزين البيانات: قرر كيف ستخزن البيانات التي تم كشطها. في معظم الحالات، يمكنك الاختيار بين قواعد البيانات أو ملفات CSV أو JSON.

مصدر الصورة: كوريجنال

- كن مستعداً للتحديات: من الناحية النظرية، يمكن أن يكون كل شيء مثاليًا، ولكن تجريف الويب في العالم الحقيقي يأتي مع تحديات. ومع ذلك، كن مستعدًا للتعامل مع تحديات الكشط الشائعة مثل اختبارات CAPTCHA وحظر عناوين IP. يمكن أن يساعد استخدام مجموعة دوارة من وكلاء IPv6 في التعامل مع هذه المشكلات المحتملة.

g. التحجيم حتمي

- كن مستعداً للتوسع: كلما أصبحت أكثر راحة، يمكنك توسيع نطاق عمليات الكشط. من تجربتي، هذا هو دائمًا القضية. يتضمن التوسع استخدام المزيد من الوكلاء وتشغيل عدة أدوات كشط في وقت واحد. إذا لم تكن لديك الميزانية المتاحة، ففكر في استراتيجيتك بعناية.

- الصيانة: هذا أمر بالغ الأهمية في عالم الويب دائم التطور. قم بتحديث وصيانة البرامج النصية الخاصة بك للكشط بانتظام، خاصة وأن المواقع الإلكترونية غالبًا ما تغير تخطيطها وهيكلها.

3. فوائد استخدام IPv6 لكشط الويب والزحف على الويب

بالنظر إلى عدد العوامل التي يمكن أن تؤثر على استراتيجيتك وعدم اليقين، قد تتساءل عن سبب كون IPv6 فكرة جيدة.

هذا سؤال منطقي، بالنظر إلى أن IPv4، سيقضي على مشكلة واحدة محتملة على الأقل - التوافق. في الواقع أقل من 40% من جميع المواقع الإلكترونية لا تدعم IPv6.

ومع ذلك، يقدم IPv6 العديد من المزايا التي لا يمكن تجاهلها.

- تحسين إخفاء الهوية والأمان: يدعم IPv6 IPsec، الذي يوفر اتصالات مشفرة وآمنة. وهذا أمر بالغ الأهمية للخصوصية أثناء تجريف مواقع الويب.

- القدرة على تحمل التكاليف: من المثير للدهشة أن عناوين IPv6 أرخص من عناوين IPv4. وهذا سيقلل من التكاليف التشغيلية.

- أداء أفضل: يؤدي تنسيق رأس IPv6 الأبسط والتوجيه الأكثر كفاءة (مقارنةً بـ IPv4) إلى أداء أفضل للشبكة بشكل عام.

- استراتيجية طويلة الأجل: يضمن البدء بـ IPv6 التوافق والملاءمة على المدى الطويل مع انتقال الإنترنت إلى هذا البروتوكول. سيجد المزيد والمزيد من المنصات أن بروتوكول IPv4 قد عفا عليه الزمن، لذا من الأفضل الاستعداد للمستقبل.

هل تتطلع إلى تحسين كشط الويب والزحف باستخدام IPv6؟

عزز كفاءتك مع خدمات البروكسي IPv6 الموثوقة من RapidSeedbox. استمتع بتجريف الويب والزحف على الويب بشكل أسرع وأكثر أماناً، مدعوماً بأداء استثنائي ودعم قوي.

4. التحديات المحتملة عند كشط الويب والزحف باستخدام IPv6

a. اعتماد محدود لـ IPv6

المشكلة:

على الرغم من مزاياه، لم يتم اعتماد IPv6 على نطاق واسع حتى الآن. لا يزال العديد من مواقع الويب ومقدمي خدمات الإنترنت يعتمدون على IPv4، مما قد يحد من فعالية الكشط المستند إلى IPv6 في سيناريوهات معينة.

كيفية معالجة الأمر:

استخدم الأنظمة ثنائية المكدس التي تدعم كلاً من IPv4 و IPv6. يضمن هذا النهج الهجين التوافق مع جميع أنواع الشبكات والمواقع الإلكترونية. علاوة على ذلك، فإن استخدام خدمة البروكسي التي تقدم عنواني IPv4 و IPv6 على حد سواء ستوفر المزيد من المرونة.

b. التعقيد التقني

المشكلة:

تساعد الانتقال من IPv4 إلى IPv6 يمكن أن يكون صعباً من الناحية التقنية لبعض الشركات. يحتوي IPv6 على مخطط عنونة مختلف ويتطلب تحديثات للبنية التحتية للشبكة والبرمجيات. وهذا سيتطلب المزيد من النفقات والإدارة المناسبة للشبكة.

كيفية معالجة الأمر:

استثمر في تدريب فريقك على فهم IPv6. بالإضافة إلى ذلك، اختر أدوات وبرامج كشط الويب المصممة للعمل بسلاسة مع كل من IPv4 و IPv6. هذا يقلل من العبء التقني ويضمن عمليات أكثر سلاسة.

وعلاوة على ذلك، تأكد من أن فريقك لديه المعرفة الكافية حول كيفية معالجة المشكلات المحتملة في التوافق مع IPv6.

c. مشكلات التوافق

المشكلة:

قد لا تتوافق معظم الأنظمة والأدوات القديمة وغالبية المواقع الإلكترونية مع IPv6، مما قد يمنع جهودك في الكشط. ضع في اعتبارك أن معظم المواقع المعروفة تدعمه، ولكن إذا كنت بحاجة إلى بعض المعرفة المتخصصة المحددة، فإن معظم المواقع الأصغر تدعم IPv4 فقط.

كيفية معالجة الأمر:

قم بتحديث أدواتك وأنظمتك تدريجياً لتكون متوافقة مع IPv6. في هذه الأثناء، استخدم خدمة بروكسي يمكنها ترجمة عناوين IPv6 إلى IPv4 عند الضرورة، مما يضمن الوصول دون انقطاع إلى جميع أنواع المواقع الإلكترونية. سيكون هذا مفيداً للغاية عند التوسع.

d. إدارة عناوين IP

المشكلة:

على الرغم من أن IPv6 يوفر مجموعة ضخمة من عناوين IP، إلا أن إدارة هذه العناوين لكشط الويب قد تكون معقدة، خاصة عند توسيع نطاق العمليات.

كيفية معالجة الأمر:

استخدم أدوات إدارة البروكسي المتقدمة التي يمكنها أتمتة تخصيص عناوين IPv6 وتناوبها. يساعد ذلك في إدارة عدد كبير من عناوين IP بكفاءة ويقلل من خطر التعرض للحظر من قبل المواقع الإلكترونية المستهدفة.

على سبيل المثال، يقدم RapidSeedbox 100 عنوان IPv6 IPv6 مختلف على أرخص خطة.

e. الأمن

المشكلة:

مع زيادة اعتماد IPv6، قد تكون هناك مخاوف بشأن الأمان والخصوصية، خاصةً عند كشط البيانات الحساسة.

كيفية معالجة الأمر:

تأكد من أن عمليات الكشط الخاصة بك تتوافق مع قوانين حماية البيانات. استخدم اتصالات آمنة ومشفرة لعمليات الكشط الخاصة بك. بالإضافة إلى ذلك، اختر مقدمي خدمات البروكسي الذين يعطون الأولوية للأمان والخصوصية. أخيرًا وليس آخرًا، تأكد من التحقق من قواعد المواقع الإلكترونية المستهدفة.

f. تدابير الكشف ومكافحة الاختلاس

المشكلة:

تستخدم مواقع الويب بشكل متزايد تدابير متطورة لمكافحة الكشط يمكنها اكتشاف أنشطة الكشط وحظرها، حتى مع استخدام البروكسي. وقد زادت تدابير المنع هذه منذ إصدار ChatGPT.

كيفية معالجة الأمر:

استخدام تقنيات تجريف أكثر تطوراً مثل تدوير وكلاء المستخدمين، وتغيير فترات الطلبات، واستخدام أدوات تجريف أكثر تطوراً يمكنها محاكاة أنماط التصفح البشري.

علاوة على ذلك، قم بتطبيق ممارسات الكشط الأخلاقية لاحترام شروط الموقع الإلكترونيّ وتقليل خطر التعرض للحظر.

5. استخدام IPv6 لكشط الويب - حالات الاستخدام

يفتح استخدام بروكسيات IPv6 لكشط الويب مجموعة من الاحتمالات بسبب ميزاتها الفريدة. فيما يلي حالات الاستخدام المحتملة الأكثر شيوعًا:

a. جمع البيانات على نطاق واسع

تمتلك وكلاء IPv6 مجموعة ضخمة من عناوين IP، مما يجعلها مثالية لجمع البيانات على نطاق واسع. وهذا مفيد بشكل خاص للشركات والباحثين الذين يحتاجون إلى جمع مجموعات بيانات واسعة النطاق من مواقع إلكترونية مختلفة دون التقيد بقيود بروتوكول الإنترنت.

ب. تحسين محركات البحث SEO وأبحاث السوق

تستخدم الشركات والمتخصصون في تحسين محركات البحث تجريف الويب باستخدام وكلاء IPv6 لمراقبة منافسيهم، وتتبع تصنيفات تحسين محركات البحث، وفهم اتجاهات السوق.

ويساعد العدد الكبير من عناوين IP المتاحة في جمع البيانات بكفاءة من مختلف المناطق ومحركات البحث دون إثارة تدابير مكافحة الكشط.

تعتمد معظم أدوات تحسين محركات البحث في السوق مثل Ahrefs وSimrush وغيرهما على تجريف الويب IPv6 لمراقبة مواقع SERP لعملائها.

ج. التجارة الإلكترونية ومقارنة الأسعار

لا أعلم إن كنت قد بعت أحذية نايكي مؤخراً، لكن الناس يجنون ملايين الدولارات من بيع الأحذية الرياضية.

يمكن لبائعي التجزئة ومنصات التجارة الإلكترونية استخدام كشط الويب لمراقبة أسعار المنافسين وتوافر المنتجات ومراجعات المستهلكين.

تمكّنهم بروتوكولات IPv6 من مسح المواقع الإلكترونية المنافسة على نطاق واسع دون التعرض لخطر الحجب، مما يضمن حصولهم على أحدث البيانات لاستراتيجيات التسعير التنافسية.

د. تحليل وسائل التواصل الاجتماعي

بالنسبة لتحليلات وسائل التواصل الاجتماعي، يسمح الكشط باستخدام بروتوكولات IPv6 بجمع كميات كبيرة من البيانات من المنصات الاجتماعية. يمكن استخدام هذه البيانات لتحليل المشاعر واكتشاف الاتجاهات وفهم سلوك المستهلك. لمزيد من المعلومات حول تجريف وسائل التواصل الاجتماعي، راجع كشط فيسبوك وتويتر.

ملاحظة: في معظم الحالات، قد يكون كشط وسائل التواصل الاجتماعي تعتبر غير قانونية وانتهاكًا لحقوق الطبع والنشر في بعض الولايات القضائية، لذا انتبه إلى المشكلات القانونية المحتملة.

هـ. البحث الأكاديمي:

هذه حالة استخدام نادرة، ولكن يمكن للباحثين جمع كميات هائلة من البيانات من مصادر مختلفة عبر الإنترنت لدراساتهم.

تعمل بروكسيات IPv6 على تسهيل الوصول غير المنقطع والمجهول إلى مواقع الويب، وهو أمر بالغ الأهمية لجمع مجموعات بيانات غير متحيزة وشاملة.

و. تجميع المحتوى

يتم استخدام كشط الويب من قبل مجمعي الأخبار ومنسقي المحتوى لجمع المقالات ومنشورات المدونات والقصص الإخبارية من جميع أنحاء الويب. تساعد بروكسيات IPv6 في الوصول إلى مصادر متنوعة دون التقيد بالقيود القائمة على بروتوكول الإنترنت.

ومع ذلك، إذا كنت تخطط لإنشاء مثل هذا الموقع الإلكتروني، فضع في اعتبارك أن هذه المواقع غالباً ما تعتبر غير مرغوب فيها ويمكن أن تواجه صعوبة في الترتيب على SERPs. نصيحتي هي استخدام مثل هذه التكتيكات لمشاركة الأخبار فقط.

ز. قوائم العقارات والممتلكات

مع ازدهار سوق الإسكان في السنوات العديدة الماضية، ليس من المستغرب أن يوفر البحث في مواقع قوائم العقارات بيانات قيّمة عن اتجاهات السوق وأسعار العقارات ومدى توافرها.

تتيح بروكسيات IPv6 تجريف هذه المواقع على نطاق واسع دون أن يتم اكتشافها.

h. كشط أجور السفر

يمكن لوكالات السفر ومواقع مقارنة الأسعار استخدام كشط الويب لجمع البيانات عن أسعار رحلات الطيران والفنادق وتأجير السيارات. وقد أصبح هذا التكتيك فعالاً للغاية بعد كوفيد-19. تسمح بروتوكولات IPv6 لمثل هذه المجمّعات بالوصول إلى هذه المعلومات من مختلف مقدمي الخدمات في وقت واحد وتوفير تجربة مستخدم رائعة.

i. التحقق من الإعلانات

أصبحت الإعلانات أكثر قوة (وأكثر تكلفة) من أي وقت مضى، ويجب على الشركات استخدام كشط الويب للتحقق مما إذا كانت إعلاناتها على الإنترنت تُعرض على النحو المنشود والتحقق من الاحتيال الإعلاني. تسمح لهم بروكسيات IPv6 بالتحقق من الإعلانات بشكل مجهول عبر مناطق ومنصات مختلفة.

j. الأمن السيبراني

من خلال خبرتي كخبير في الأمن السيبراني، غالباً ما يُستخدم الكشط لجمع البيانات عن التهديدات الأمنية المحتملة، مثل مواقع التصيد الاحتيالي أو الأنشطة الاحتيالية. توفر بروكسيات IPv6 إخفاء الهوية اللازمة لمثل هذه العمليات الحساسة على نطاق واسع.

في جميع الحالات المذكورة أعلاه، تتمثل الميزة الرئيسية لاستخدام وكلاء IPv6 في القدرة على إجراء كشط الويب على نطاق أوسع بكثير وبكفاءة أكبر مقارنةً بـ IPv4.

ويرجع ذلك إلى مساحة العنوان الأكبر بكثير وانخفاض احتمالية مواجهة حظر بروتوكول الإنترنت أو حدود المعدل.

6. كلمات ختامية

يمثل كشط الويب والزحف باستخدام IPv6 تقدمًا كبيرًا في استخراج البيانات.

إذا تمكنت من فهم هذه التقنية والاستفادة منها، يمكنك أنت أو شركتك تحقيق جمع بيانات أكثر كفاءة وأمانًا وفعالية من حيث التكلفة.

تساعد الانتقال إلى IPv6 ليس مجرد ترقية تقنية فحسب، بل يتطلب أيضًا خطة استراتيجية تهدف إلى تحقيق هدف معين.

هل تتطلع إلى تحسين كشط الويب والزحف باستخدام IPv6؟

عزز كفاءتك مع خدمات البروكسي IPv6 الموثوقة من RapidSeedbox. استمتع بتجريف الويب والزحف على الويب بشكل أسرع وأكثر أماناً، مدعوماً بأداء استثنائي ودعم قوي.

تنويه: تم تطوير هذاه المادة لأغراض معلوماتية فقط، وهي لا تشكل تأييدًا لأي أنشطة (بما في ذلك الأنشطة غير القانونية) أو منتجات أو خدمات. أنت وحدك مسؤول بشكل كامل عن الامتثال للقوانين المعمول بها، بما في ذلك قوانين حماية الملكية الفكرية، عند استخدام خدماتنا أو الاعتماد على أي معلومات هنا. نحن لا نتحمل أي مسؤولية عن الضرر الناشئ عن استخدام خدماتنا أو المعلومات الواردة هنا بأي شكل من الأشكال، إلا في الحالات التي يُشترط فيها وجود ذلك صراحة بموجب القانون.

0التعليقات